0.00

Z ostatniej chwili

Hakerzy najczęściej atakują firmy przez e-mail - raport F-Secure

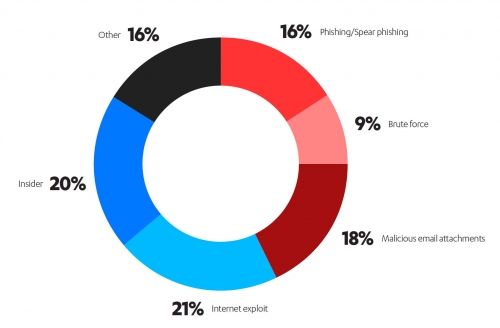

Skrzynki mailowe to najsłabsze ogniwo w bezpieczeństwie firm. Według nowego raportu F-Secure1 ponad jedna trzecia cyberataków na przedsiębiorstwa dotyczy poczty elektronicznej - w postaci phishingu (16% ogółu cyberzagrożeń), jak również złośliwego oprogramowania przesyłanego w załącznikach maili (18%). Najczęstszym pojedynczym źródłem ataków (21% przypadków) było wykorzystanie przez hakerów luk w zabezpieczeniach sprzętu i oprogramowania w firmowej sieci.

09-03-2018 Więcej

Dwie trzecie firm w Polsce uważa...

Dwie trzecie firm w Polsce uważa, że ma lepsze cyberzabezpieczenia niż ich konkurencja

43% osób odpowiedzialnych za bezpieczeństwo IT w działających w Polsce firmach jest przekonanych o wysokim poziomie swoich rozwiązań ochronnych - wynika z badania przeprowadzonego przez Fortinet. Pomimo tego w ciągu ostatnich dwóch lat naruszeń bezpieczeństwa doświadczyło aż 95% przedsiębiorstw w Polsce.

68% respondentów jest zdania, że zabezpieczenia w ich firmach są lepsze niż w innych przedsiębiorstwach działających w tej samej branży. Jedynie 6% badanych przyznaje, że ich zabezpieczenia pozostają w tyle za konkurencją. Uczestnicy badania odpowiedzieli także, jakie były dla nich kluczowe inwestycje w bezpieczeństwo w 2017 roku. Najwięcej, bo 30% wskazało na wprowadzenie nowych rozwiązań i usług bezpieczeństwa. Dla 16% badanych było to natomiast wdrożenie zasad i procesów bezpieczeństwa, dla 8% - aktualizacja dotychczasowych rozwiązań. Tylko 5% badanych wymieniło szkolenia pracowników.

Świadomość pracowników to podstawa bezpieczeństwa

Respondenci wskazali, że 37% przypadków naruszenia bezpieczeństwa w ciągu ostatnich dwóch lat było efektem socjotechniki, ataków ransomware oraz phishingu. W związku z tym, w 2018 roku 65% firm planuje wdrożenie programów edukacyjnych dla pracowników z zakresu bezpieczeństwa informatycznego. - Ten wynik odzwierciedla rosnącą świadomość faktu, że znaczna część naruszeń spowodowana jest nieostrożnością, niewiedzą bądź ignorancją pracowników - komentuje Jolanta Malak, regionalna dyrektor Fortinet na Polskę, Białoruś i Ukrainę.

Warto podkreślić, że 45% respondentów zapytanych o to, co inaczej zrobiłoby w swojej dotychczasowej karierze zawodowej, odpowiedziało, że zainwestowałoby więcej w szkolenia podnoszące świadomość bezpieczeństwa wśród pracowników.

Kolejnym ważnym zadaniem dla decydentów IT jest ochrona dostępu do sieci. Tylko 35% z nich twierdzi, że ma pełną widoczność i kontrolę nad wszystkimi podłączonymi do niej urządzeniami. Natomiast 45% badanych uważa, że ma kontrolę nad wszystkimi pracownikami użytkującymi sieć.

Ten brak pewności co do pełnej kontroli sieci pokazuje, że jest to obszar, który powinien być potraktowany priorytetowo przez zarząd. Jednak tylko 15% firm planuje wdrożenie w 2018 roku tak podstawowego środka bezpieczeństwa jak segmentacja sieci. Bez tego złośliwe oprogramowanie raz do niej wprowadzone, będzie mogło z łatwością się tam rozprzestrzeniać.

Kto według zarządu ponosi odpowiedzialność za naruszenia bezpieczeństwa?

Co ciekawe, w 58% przypadków naruszenia bezpieczeństwa zarząd w pierwszej kolejności obwiniał dział IT - albo konkretną osobę (12%), albo cały zespół (46%). Pracownicy spoza działu IT byli obwiniani za 23% przypadków naruszeń.

Tymczasem ciągle wzrasta popularność IoT oraz BYOD (Bring Your Own Device), a coraz powszechniejsze wykorzystanie aplikacji chmurowych oraz zjawisko shadow IT sprawiają, że dział IT nie może być wyłącznie odpowiedzialny za bezpieczeństwo. W coraz większym stopniu za ten obszar odpowiadają także pozostali pracownicy firmy.

Metodologia badania

Badanie Fortinet Global Enterprise Security Survey 2017 zostało przeprowadzone na zlecenie Fortinet przez niezależną firmę badawczą Loudhouse w celu przeanalizowania postaw wobec cyberbezpieczeństwa w biznesie w lipcu i sierpniu 2017 roku.

Globalna ankieta skierowana do osób odpowiedzialnych za podejmowanie decyzji w kwestiach informatycznych, które mają w firmach także wpływ na bezpieczeństwo informatyczne, objęła 1801 anonimowych respondentów z 15 krajów (Stany Zjednoczone, Kanada, Francja, Wielka Brytania, Niemcy, Hiszpania, Włochy, RPA, Polska, Korea, Australia, Singapur, Indie, Hong Kong i Indonezja) oraz z Bliskiego Wschodu. Respondenci internetowej ankiety nie znali celu ani sponsora badania.

Baza wiedzy

2792.10 PLN

ZOBACZ WIĘCEJ

2792.10 PLN

ZOBACZ WIĘCEJ

2792.10 PLN

ZOBACZ WIĘCEJ

2792.10 PLN

ZOBACZ WIĘCEJ

2792.10 PLN

ZOBACZ WIĘCEJ

2792.10 PLN

ZOBACZ WIĘCEJ

2792.10 PLN

ZOBACZ WIĘCEJ

2792.10 PLN

ZOBACZ WIĘCEJ

2792.10 PLN

ZOBACZ WIĘCEJ

2792.10 PLN

ZOBACZ WIĘCEJ

2792.10 PLN

ZOBACZ WIĘCEJ

2792.10 PLN

ZOBACZ WIĘCEJ

Fortinet - Optymalizacja WAN

Maksymalizacja wydajności sieci WAN - Z powodu rosnącego wykładniczo ruchu w sieci, największym obecnie problemem jakiemu muszą stawić czoła firmy jest koszt ruchu internetowego oraz wydajność aplikacji. Do tej pory administratorzy sieci oraz menadżerowie borykali się z brakiem kompleksowych rozwiązań służących do monitorowania i zabezpieczania zasobów sieciowych i przepustowości przy jednoczesnym spełnieniu oczekiwań użytkowników co do szybkiego czasu reakcji aplikacji.

Fortinet - Rodziny produktowe

FORTIGATE to zintegrowany system bezpieczeństwa dostarczający funkcjonalności: firewall, VPN, antywirus, IPS (ochrona przed atakami), filtrowanie treści WWW, ochrona przed spamem, DLP (ochrona przed wyciekiem informacji poufnej), kontrola aplikacji, optymalizacja pasma, kontroler sieci bezprzewodowych, mocne uwierzytelnianie. Produkty Fortigate bazują na dedykowanych układach sprzętowych przyspieszających proces filtrowania treści oraz obsługi ruchu. Platforma może być implementowana zarówno w trybie router

Fortinet - Unified Threat Management (UTM)

Unified Threat Management (UTM) - to skonsolidowana platforma zapewniająca bezpieczeństwo w urządzeniach Fortigate. Umożliwia ochronę sieci za pomocą najszybszych na rynku technologi zaimplementowanych w zaporze ogniowej. Fortigate daje również swobodę rozmieszczenia najszerszego zakresu dostępnych technologii bezpieczeństwa, dopasowanych do dynamicznego środowiska sieciowego.

Fortinet - Virtual Private Network (VPN)

Obrona przed zagrożeniami - Wraz ze wzrostem liczby zagrożeń, bezpieczna komunikacja między przedsiębiorstwami, partnerami oraz korporacjami łączącymi się z pracownikami mobilnymi jest ważniejsze niż kiedykolwiek. Naruszenie danych, przecieki, kosztują korporacje i instytucje rządowe miliardy dolarów każdego roku.

Fortinet - Web Filtering

Stop zagrożeniom internetowym - Zagrożenia internetowe, takie jak phishing, zainfekowane strony WWW i botnety są bardziej wyrafinowane i ukierunkowane na atak niż kiedykolwiek wcześniej a wraz ze wzrostem mobilności w miejscu pracy, jeszcze trudniejsze do kontroli. Sieć stała się preferowanym medium dla hakerów i złodziei szukają nowych sposobów, aby dokonać kradzieży informacji w celu osiągnięcia korzyści finansowych. Ponadto pracownicy, którzy odwiedzają strony internetowe zawierające różne treści mogą na

Fortinet - Wirtualne bezpieczeństwo

Bezpieczeństwo środowiska wirtualnego - Wirtualne urządzenia FortiGate UTM oraz wirtualne domeny umożliwiają wdrożenie skonsolidowanego bezpieczeństwo sieci w celu ochrony infrastruktury wirtualnej. Zwiększają one widoczność i kontrolę nad komunikacją w środowisku zwirtualizowanym.

Fortinet - Zapobieganie utracie danych (DLP)

Zabezpiecz swoje dane - Zdarzenia utraty danych rosną z roku na rok, czego wynikiem są straty finansowe dla firm na całym świecie. Wiele zdarzeń utraty danych spowodowanych jest przez zaufanych pracowników, którzy często wysyłają poufnych dane do niezaufanych stref, celowo lub przez przypadek. Fortinet DLP używa wyrafinowanych metod porównywania wzorców i tożsamości użytkownika w celu wykrywania i zapobiegania nieautoryzowanemu presyłaniu poufnych informacji i plików za pośrednictwem sieci. Funkcje Fortinet

Fortinet - Zarządzanie lukami oraz zgodnością

Wykrywanie oraz zabezpieczanie luk - Coraz popularniejsze urządzenia wielofunkcyjne poza ogromnymi możliwościami tworzenia nowych aplikacji dzięki wydajności narażają również owe urządzenia na zagrożenia poprzez szereg luk powstałych w procesie tworzenia aplikacji. Organizacje różnej wielkości zmagają się z wyzwaniem zapewnienia otwartego dostępu do informacji przy jednoczesnym zachowaniu zgodności z standardami bezpieczeństwa. Wielokrotnie nagradzane rozwiązanie Fortinet Vulnerability and

FORTINET dla branży usług finansowych

Rozwój infrastruktury teleinformatycznej w Polsce w ciągu ostatnich lat nie tylko umożliwił sektorowi finansowemu zbudowanie nowych kanałów dostępu do potencjalnego klienta, ale również zredukował koszty jego obsługi. Ale po 10 latach bankowości elektronicznej na rynku detalicznym okazało się, że modele kosztowe poszczególnych banków w tym obszarze obsługi klienta są bardzo podobne, co utrudnia zbudowanie przewag konkurencyjnych. Główne obszary doskonalenia to koszty rozwoju i utrzymania aplikacji,

FORTINET dla edukacji

Systemy zabezpieczeń i urządzenia wirtualne firmy Fortinet pozwalają instytucjom edukacyjnym zabezpieczyć swoją infrastrukturę sieciową klasy enterprise, jednocześnie gwarantując uczniom i studentom łatwość dostępu niezbędną do efektywnej nauki. Skanowanie w czasie rzeczywistym zawartości przesyłanej za pomocą poczty elektronicznej, komunikatorów internetowych oraz narzędzi transferu w sieci Web i transferu plików umożliwia blokowanie wirusów, robaków, złośliwych stron internetowych, ataków mających na celu

Fortinet – zgodność ze standardem PCI

Kompleksowe rozwiązanie z dziedziny bezpieczeństwa informatycznego mające na celu zapewnienie spełnienia wymogów zgodności ze standardem PCI (ang. Payment Card Information), jakie stawiają instytucje finansowe, detaliści i dostawcy usług przetwarzający dane posiadaczy kart kredytowych.

Funkcje oprogramowania FortiOS

Zapora ogniowa

ICSA Labs Certified (Corporate Firewall)

NAT, PAT, Transparent (Bridge)

Tryb routingu (RIP, OSPF, BGP, Multicast)

Policy-Based NAT

Virtual Domains (NAT/ Tryb Transparent)