0.00

Z ostatniej chwili

Hakerzy najczęściej atakują firmy przez e-mail - raport F-Secure

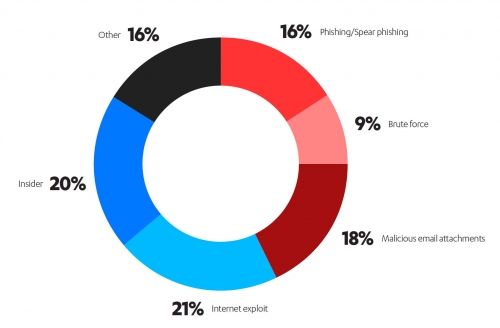

Skrzynki mailowe to najsłabsze ogniwo w bezpieczeństwie firm. Według nowego raportu F-Secure1 ponad jedna trzecia cyberataków na przedsiębiorstwa dotyczy poczty elektronicznej - w postaci phishingu (16% ogółu cyberzagrożeń), jak również złośliwego oprogramowania przesyłanego w załącznikach maili (18%). Najczęstszym pojedynczym źródłem ataków (21% przypadków) było wykorzystanie przez hakerów luk w zabezpieczeniach sprzętu i oprogramowania w firmowej sieci.

09-03-2018 Więcej

Dwie trzecie firm w Polsce uważa...

Dwie trzecie firm w Polsce uważa, że ma lepsze cyberzabezpieczenia niż ich konkurencja

43% osób odpowiedzialnych za bezpieczeństwo IT w działających w Polsce firmach jest przekonanych o wysokim poziomie swoich rozwiązań ochronnych - wynika z badania przeprowadzonego przez Fortinet. Pomimo tego w ciągu ostatnich dwóch lat naruszeń bezpieczeństwa doświadczyło aż 95% przedsiębiorstw w Polsce.

68% respondentów jest zdania, że zabezpieczenia w ich firmach są lepsze niż w innych przedsiębiorstwach działających w tej samej branży. Jedynie 6% badanych przyznaje, że ich zabezpieczenia pozostają w tyle za konkurencją. Uczestnicy badania odpowiedzieli także, jakie były dla nich kluczowe inwestycje w bezpieczeństwo w 2017 roku. Najwięcej, bo 30% wskazało na wprowadzenie nowych rozwiązań i usług bezpieczeństwa. Dla 16% badanych było to natomiast wdrożenie zasad i procesów bezpieczeństwa, dla 8% - aktualizacja dotychczasowych rozwiązań. Tylko 5% badanych wymieniło szkolenia pracowników.

Świadomość pracowników to podstawa bezpieczeństwa

Respondenci wskazali, że 37% przypadków naruszenia bezpieczeństwa w ciągu ostatnich dwóch lat było efektem socjotechniki, ataków ransomware oraz phishingu. W związku z tym, w 2018 roku 65% firm planuje wdrożenie programów edukacyjnych dla pracowników z zakresu bezpieczeństwa informatycznego. - Ten wynik odzwierciedla rosnącą świadomość faktu, że znaczna część naruszeń spowodowana jest nieostrożnością, niewiedzą bądź ignorancją pracowników - komentuje Jolanta Malak, regionalna dyrektor Fortinet na Polskę, Białoruś i Ukrainę.

Warto podkreślić, że 45% respondentów zapytanych o to, co inaczej zrobiłoby w swojej dotychczasowej karierze zawodowej, odpowiedziało, że zainwestowałoby więcej w szkolenia podnoszące świadomość bezpieczeństwa wśród pracowników.

Kolejnym ważnym zadaniem dla decydentów IT jest ochrona dostępu do sieci. Tylko 35% z nich twierdzi, że ma pełną widoczność i kontrolę nad wszystkimi podłączonymi do niej urządzeniami. Natomiast 45% badanych uważa, że ma kontrolę nad wszystkimi pracownikami użytkującymi sieć.

Ten brak pewności co do pełnej kontroli sieci pokazuje, że jest to obszar, który powinien być potraktowany priorytetowo przez zarząd. Jednak tylko 15% firm planuje wdrożenie w 2018 roku tak podstawowego środka bezpieczeństwa jak segmentacja sieci. Bez tego złośliwe oprogramowanie raz do niej wprowadzone, będzie mogło z łatwością się tam rozprzestrzeniać.

Kto według zarządu ponosi odpowiedzialność za naruszenia bezpieczeństwa?

Co ciekawe, w 58% przypadków naruszenia bezpieczeństwa zarząd w pierwszej kolejności obwiniał dział IT - albo konkretną osobę (12%), albo cały zespół (46%). Pracownicy spoza działu IT byli obwiniani za 23% przypadków naruszeń.

Tymczasem ciągle wzrasta popularność IoT oraz BYOD (Bring Your Own Device), a coraz powszechniejsze wykorzystanie aplikacji chmurowych oraz zjawisko shadow IT sprawiają, że dział IT nie może być wyłącznie odpowiedzialny za bezpieczeństwo. W coraz większym stopniu za ten obszar odpowiadają także pozostali pracownicy firmy.

Metodologia badania

Badanie Fortinet Global Enterprise Security Survey 2017 zostało przeprowadzone na zlecenie Fortinet przez niezależną firmę badawczą Loudhouse w celu przeanalizowania postaw wobec cyberbezpieczeństwa w biznesie w lipcu i sierpniu 2017 roku.

Globalna ankieta skierowana do osób odpowiedzialnych za podejmowanie decyzji w kwestiach informatycznych, które mają w firmach także wpływ na bezpieczeństwo informatyczne, objęła 1801 anonimowych respondentów z 15 krajów (Stany Zjednoczone, Kanada, Francja, Wielka Brytania, Niemcy, Hiszpania, Włochy, RPA, Polska, Korea, Australia, Singapur, Indie, Hong Kong i Indonezja) oraz z Bliskiego Wschodu. Respondenci internetowej ankiety nie znali celu ani sponsora badania.

Hakerzy najczęściej atakują firmy przez e-mail - raport F-Secure

Cofnij

Hakerzy najczęściej atakują firmy przez e-mail - raport F-Secure

Skrzynki mailowe to najsłabsze ogniwo w bezpieczeństwie firm. Według nowego raportu F-Secure1 ponad jedna trzecia cyberataków na przedsiębiorstwa dotyczy poczty elektronicznej - w postaci phishingu (16% ogółu cyberzagrożeń), jak również złośliwego oprogramowania przesyłanego w załącznikach maili (18%). Najczęstszym pojedynczym źródłem ataków (21% przypadków) było wykorzystanie przez hakerów luk w zabezpieczeniach sprzętu i oprogramowania w firmowej sieci.

- Dane z raportu potwierdzają niepokojącą skuteczność kampanii phishingowych, w których celem i wektorem ataku jest człowiek, a nie system. W większości przypadków tego typu cyberataki wykorzystują socjotechnikę. Badanie pokazuje, jak istotne jest edukowanie i wyczulanie pracowników wszystkich szczebli na symptomy, które powinny być dla nich alarmujące - mówi Leszek Tasiemski, wiceprezes Rapid Detection Center w firmie F-Secure.

20% przeanalizowanych przypadków to ataki wewnętrzne, które zostały spowodowane bezpośrednio przez pracownika zatrudnionego w danej organizacji.

- Aż jedną piątą stanowiły tzw. insider attacks, czyli celowe działania osób ze środowiska firmy. Ta obserwacja powinna zwrócić uwagę na to, jak ważna w każdym przedsiębiorstwie jest segmentacja zasobów sieciowych i ograniczanie uprawnień dostępu do danych - mówi Tasiemski.

Ataki ukierunkowane (wymierzone w konkretną osobę lub organizację) i nieukierunkowane (masowe ataki, w których ofiary padają przypadkowo) występowały niemal w równych proporcjach - stosunek wynosił 55 do 45%.

- Mamy do czynienia z dwoma, bardzo różnymi w naturze, modelami ataków. Z jednej strony są to ataki przypadkowe, oportunistyczne. Do tej kategorii możemy śmiało zaliczyć np. masowy atak ransomware, podczas którego tylko część zaatakowanych organizacji okaże się podatna. Niewiele większy odsetek stanowią ataki ukierunkowane - przygotowane pod kątem konkretnej organizacji, a nawet osoby. Zazwyczaj są one dokładniej przemyślane i trudniejsze do wykrycia, a ich celem jest głównie kradzież danych - podsumowuje Tasiemski.

Według raportu najczęstszym działaniem podejmowanym przez cyberprzestępców po skutecznym przeprowadzeniu ataku było rozpowszechnianie złośliwego oprogramowania - głównie w celach zarobkowych, ale również po to, aby szpiegować lub zachować dostęp do infrastruktury na przyszłość.

Największym problemem, z jakim borykają się firmy, jest odpowiednio wczesne reagowanie na próby przeprowadzenia cyberataku. W wielu przypadkach wykrycie naruszeń bezpieczeństwa odbywa się nawet rok2 po zaistnieniu zdarzenia.

Specjaliści z F-Secure zalecają rewizję procedur cyberbezpieczeństwa w firmach (13% zgłoszeń stanowiły fałszywe alarmy) oraz inwestycję w odpowiednie rozwiązania do wykrywania i reagowania na incydenty - szczególnie w perspektywie wchodzącego w życie 25 maja RODO. Niezmiernie istotne jest również przeprowadzanie regularnych szkoleń w celu poprawiania świadomości pracowników.

Więcej informacji: